Pengujian dan Analisa Reverse Engineering Pada Platform Android (Studi Kasus: Tebak_Gambar.apk)

Abstract

Tidak semua perangkat lunak (aplikasi) menyediakan langsung sumber kodenya kepada para pengguna. Aplikasi dengan sumber kode tertutup hanya menyediakan binary siap pakai untuk diinstal atau dijalankan langsung. Hal ini menyulitkan pengguna untuk mempelajari struktur di dalam aplikasi tersebut beserta dengan sumber kode dan komponen di dalamnya. Dalam hal ini, reverse engineering yang dilakukan pada aplikasi sumber kode tertutup, dapat membantu pengguna untuk mengetahui hal - hal tersebut. Pada penelitian ini, dicoba untuk melakukan reverse engineering pada aplikasi di platform Android bernama Tebak_Gambar.apk. Tebak_Gambar.apk merupakan aplikasi permainan dalam bentuk quiz, untuk menebak suatu pesan tersirat dari beberapa buah gambar yang ditampilkan ke pengguna. Hasil akhir dari reverse engineering terhadap aplikasi Tebak_Gambar.apk adalah pengetahuan yang diperoleh pengguna mengenai struktur di dalamnya, beserta dengan source code (Java), xml (activity scheme), dan komponen tambahan (gambar, audio, font).

Keywords

Full Text:

PDFDOI: https://doi.org/10.32487/jtt.v8i2.834

Refbacks

- There are currently no refbacks.

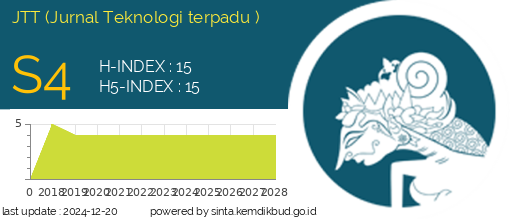

JTT (Jurnal Teknologi Terpadu) has been indexed by:

|

|

|

|

|

|

|

|

|